Pentesting en AWS con Kali Linux I (online)

¿La infraestructura tecnológica de tu empresa se encuentra en la nube de Amazon? ¿Tu empresa esta pensando en migrar sus recursos a AWS? ¿Actualmente utilizas los servidores virtuales del servicio EC2 de AWS en tu empresa?

Si has respondido que si a alguna de estas preguntas puede que estés interesado en conocer como puedes realizar diferentes pruebas de seguridad en AWS.

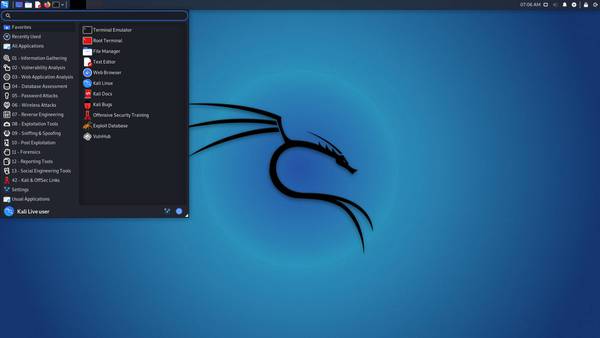

Te ayudaremos a ver como utilizar Kali Linux, una distribución de Linux enfocada al hacking ético, para

realizar pruebas de intrusión a servidores virtuales alojados en la nube de Amazon.

Todas las pruebas se realizarán en la nube y te ayudaremos a montar y configurar los servicios utilizados

en el laboratorio de pruebas.

Este curso será impartido online a través de la plataforma de vídeo conferencia ZOOM.

Aforo limitado a 15 personas.

KALI LINUX EN AWS

Crearemos una instancia de Amazon EC2, configurándola con una AMI de Kali Linux, y configuraremos el acceso remoto a este host en una variedad de formas.

CREACIÓN DE LABORATORIO DE PRUEBAS

Veremos como configurar un entorno vulnerable dentro de AWS cuando no se tiene acceso directo a los objetivos. Se configurará una máquina virtual vulnerable de Linux y una máquina virtual genérica de Windows en AWS, colocándolas en la misma red.

PENTESTING DE AMAZON EC2

Profundizando más aún, configuraremos una instalación vulnerable de Jenkins en una máquina virtual Windows y luego realizaremos una prueba de intrusión usando diferentes técnicas. Además, echaremos un vistazo a algunas técnicas de escaneo y recopilación de información para ayudar a nuestras pruebas de intrusión. Y finalmente, una vez que hayamos comprometido nuestro objetivo, aprenderemos técnicas para pivotar y obtener acceso a las redes internas en la nube.

ELASTIC BLOCK STORES Y SNAPSHOTS

Aquí, nos centramos en la creación de volúmenes independientes de Elastic Block Store (EBS), adjuntándolos y desprendiéndolos de las instancias EC2, y montando volúmenes desprendidos para recuperar datos de instancias EC2 anteriores. También cubriremos la recuperación forense de datos eliminados de volúmenes EBS. Esto destaca una parte muy parte importante del proceso de post explotación mientras se prueba la infraestructura de AWS, ya que examinar los volúmenes EBS y las instantáneas es una forma muy fácil de acceder a datos sensibles, como contraseñas.